Статистика DDoS-атак и BGP-инцидентов в 2022 году

Qrator Labs представляет статистику DDoS-атак и BGP-инцидентов в 2022 году.

2022 год стал не просто рекордным, а беспрецедентным по количеству DDoS-атак и их интенсивности. Минимальные показатели последних десяти месяцев прошедшего года были на порядок выше пиковых значений в дофевральский период.

«В начале 2022 года большинство атак было базового уровня, и только в 4 квартале вместе с ростом DDoS-активности мы стали наблюдать увеличение сложности нападений. В определенный момент базовые атаки перестали быть результативными: индустрия научилась с ними бороться, и злоумышленники начали эскалацию сложности, чтобы добиться результата», – комментирует основатель Qrator Labs Александр Лямин.

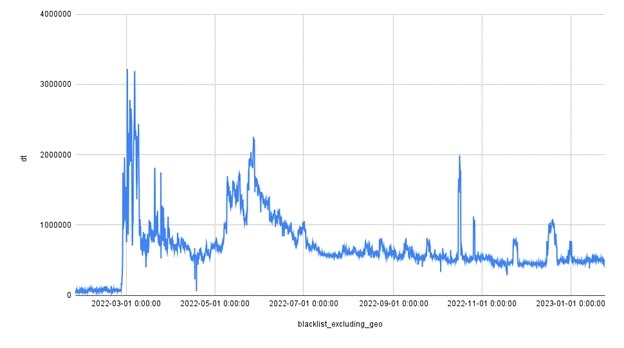

Количество IP-адресов, задействованных в злонамеренной активности в 2022 году

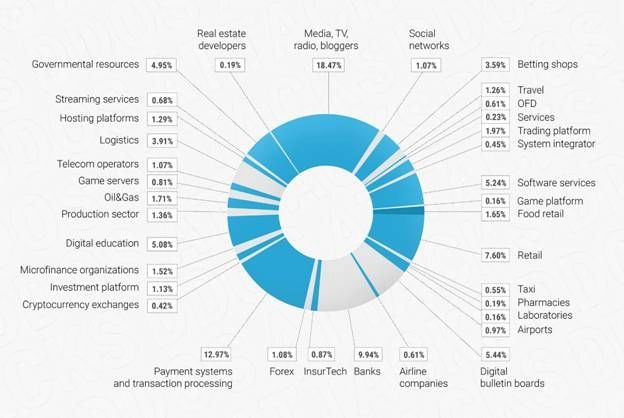

По сравнению с 2021 годом, в 2022 году общее количество атак выросло на 73.09%. Самыми атакуемыми секторами оказались СМИ (18,5%), банки (9,9%) и платежные системы (13%).

«Банки и платежные системы – это самый прибыльный сектор с точки зрения организации атак, а средства массовой информации всегда находятся на острие атаки, когда происходят любые социально-политические конфликты в обществе», – отмечает Александр Лямин.

Количество DDoS-атак по индустриям в 2022 году

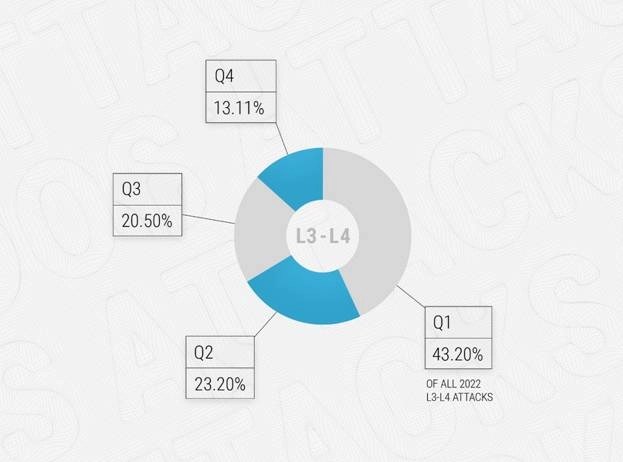

Наибольшее число атак пришлось на первый квартал 2022 года – 43,2%, во втором и третьем квартале количество нападений стало снижаться – 23,3% и 20,5% соответственно. В четвертом квартале было зафиксировано 13,11% атак.

Поквартальное распределение количества DDoS-атак в 2022 году

Продолжительность DDoS-атак

Длительность DDoS-атак возросла в десятки раз за 2022 год, по сравнению с 2021. Так, если в первом квартале 2021 года максимальная продолжительность нападений составляла 10 часов, то в аналогичном периоде 2022 года этот показатель был равен 10 с половиной суткам. Помимо увеличения интенсивности атак, начиная с 4 квартала 2022 года, наблюдается рост сложности и изощренности нападений.

Максимальная длительность DDoS-атак в 2021-2022гг.

|

Квартал |

Длительность атак, 2021 (сек) |

Длительность атак, 2022 (сек) |

|

Q1 |

36 540 |

922 830 |

|

Q2 |

38 340 |

392 040 |

|

Q3 |

22 680 |

161 910 |

|

Q4 |

14 970 |

250 500 |

«Если ранее атакующие стремились оптимизировать время использования ботнетов, то, начиная с 2022 года, им стали доступны ресурсы, позволяющие продолжать атаку неделями напролёт. Количественный пик атак определённо уже пройден: массовые незатейливые атаки, которые многие ресурсы быстро «валили с ног», свое отработали. Теперь в соревновании брони и снаряда ожидается новый этап: вместо массовости, перед злоумышленниками стоит задача обеспечения результативности, – комментирует Александр Лямин. – Будет расти изощренность нападений, и методы их нейтрализации, которые были эффективными еще вчера, завтра с большой вероятностью работать не будут. Количество атак начнет падать, а их сложность будет расти. В 2023 году мы ожидаем усиление атак уровня приложений (Application Layer) – это изощренные атаки, трафик которых мимикрирует под поведение обычных пользователей. Подобные нападения чрезвычайно трудно выявлять и нейтрализовывать».

Инциденты BGP

В 2022 году число автономных систем (АС), затронутых перехватами трафика, сократилось почти в 2 раза – c 4778 в 2021 году до 2576 в 2022-м.

Количество уникальных автономных систем РФ, анонсировавших чужие подсети 2019-2022 гг.

|

Год |

Число перехватов трафика |

|

2022 |

649 |

|

2021 |

871 |

|

2020 |

793 |

|

2019 |

811 |

Количество российских автономных систем, которые анонсировали чужие подсети, то есть перехватывали трафик, также уменьшилось с 871 АС в 2021 году до 649 в 2022-м.

Количество автономных систем РФ, затронутых другими перехватами трафика 2019-2022 гг.

|

Год |

Число перехватов трафика |

|

2022 |

2576 |

|

2021 |

4778 |

|

2020 |

3692 |

|

2019 |

4771 |

«Прослеживается положительная тенденция – число аномалий маршрутизации – перехватов трафика, как ошибочных, так и злонамеренных, начинает постепенно снижаться. Связано это, в первую очередь, с тем, что ряд операторов связи в 2022 году внедрили механизмы защиты от аномалий маршрутизации, такие как RPKI (Resource Public Key Infrastructure), кроме того, под давлением Tier-1-поставщиков владельцы клиентских автономных систем начинают более корректно настраивать свои сети», – резюмирует Александр Лямин.