«Новая нефть»: корпорации и хакеры делают миллиарды на личных данных. Можно ли защититься от утечек?

Новейшая история утечек

Скандал с Cambridge Analitica

До 2018 года все пребывали в эйфории от тех удобств и возможностей, которые дали миру соцсети. Пока не случился скандал, вскрывший связи IT-гиганта Facebook* (тогда еще не Meta*) и аналитической компании Cambridge Analytica. Этот случай можно считать точкой отсчета, когда о пользовательской приватности стали беспокоиться не только «параноики», но и высшие законодательные органы, у которых тоже возникли серьезные вопросы о защите частной жизни и цифровой безопасности.

Скандал разразился, когда бывший сотрудник Кристофер Вайли выступил в качестве информатора и раскрыл детали организации сбора и использования личных данных пользователей Facebook*. Выяснилось, что Cambridge Analytica использовала некорректные методы для сбора личной информации более чем 87 миллионов пользователей Facebook* без их согласия. Данные собирали через приложение, разработанное третьими лицами. Затем информация использовалась в персонализированных рекламных кампаниях, причем не коммерческих, а политических — в интересах предвыборной кампании Дональда Трампа.

Токсичная тема выборных манипуляций сразу привлекла внимание Конгресса США, в особенности демократической партии, которая не могла смириться с победой кандидата от республиканцев. Марк Цукерберг, основатель и глава Facebook*, был вызван в Конгресс США для дачи показаний, где столкнулся с жестким прессингом со стороны американских законодателей. Перед конгрессменами Цукерберг признал, что компания допустила ошибки в обращении с данными пользователей и пообещал принять жесткие меры для защиты приватности и безопасности в Facebook*.

Данные на аутсорс

Снова Facebook* и Марк Цукерберг. На этот раз корпорация привлекала сторонние компании для расшифровки голосовых сообщений, отправляемых через приложение Facebook Messenger*. Подрядчики получали доступ к аудиофайлам и занимались их обработкой с целью распознавания содержания сообщений. При этом не было ясно, как именно использовались расшифрованные данные и насколько они были защищены от несанкционированного доступа.

Представители Facebook* отреагировали, заявив, что расшифровка голосовых сообщений была предназначена для улучшения качества искусственного интеллекта в системах распознавания речи. На волне общественного недовольства в компании заявили, что свернули проект, но людей это не успокоило. Пользователи онлайн-сервисов окончательно поняли, что их данные на самом деле им не принадлежат и могут как угодно использоваться IT-гигантами и их партнерами.

В защиту Facebook* можно сказать, что на подобной халатности по отношению к пользовательским данным попадались почти все гиганты Кремниевой долины. Apple, Google и Amazon также отдавали на аутсорс расшифровку частных голосовых данных для обучения голосовых помощников. Но репутация похитителя пользовательской приватности плотно закрепилась за Цукербергом.

Утечка "Яндекс.Еды"

1 марта 2022 года Яндекс объявил о масштабной утечке данных пользователей своего сервиса доставки еды. В открытом доступе оказались номера телефонов, адреса, а также информация о дате, времени и даже составе заказов, сделанных с июня 2021 по февраль 2022 года. В сети быстро появился сервис, где каждый мог, зная лишь имя, найти на интерактивной карте пользователя "Яндекс.Еды" и посмотреть его историю заказов.

Первоначально причиной утечки считалась халатность одного из сотрудников или даже умышленное вредительство работника Яндекса. Однако, в декабре того же года на подкасте Сергея Мезенцева директор по безопасности Яндекса и технический директор "Яндекс.Еды" признали, что это был взлом. Взломали сервера компании Food Fox на внешнем хостинге, которые достались "Яндекс.Еде" «по наследству» после приобретения компании.

В итоге Яндекс выплатил небольшие штрафы, а после даже был признан потерпевшим в уголовном деле, возбужденном по факту происшествия.

Единственные, кто оказались в проигрыше — это пользователи сервиса, чьи данные утекли в интернет.

Данные и деньги: какая связь

Почему личные данные — это серьезно? Потому что их можно монетизировать и этим пользуются все: от IT-гигантов до хакеров и мошенников. Отдельные сведения о пользователях могут показаться цифровым мусором, но объединенные в крупные базы данных, они становятся мощным инструментом.

Все знают, что корпорации делают миллиарды на пользовательских данных. Google, Facebook* и Instagram* получают сверхдоходы не с производства гаджетов и разработки технологий, а за счет рынка интернет-рекламы, который прямо связан с монетизацией личных данных. Помимо этого существует целая теневая экономика купли-продажи персональных данных, в которой задействованы киберпреступники: данные используются для массовой рассылки спама, распространения вирусов и интернет-мошенничества с применением методов социальной инженерии.

|

Тип данных |

Стоимость на черном рынке (в даркнете)* *данные Symantec ISTR Vol. 24 |

|

Скан паспорта |

$1–35 |

|

Записи медицинских карт |

$0.10–35 |

|

Данные банковской карты |

$0.50–20 |

|

Данные банковской карты (с полными реквизитами) |

$1–45 |

|

Цифровая копия банковской карты (Dump) |

$5–60 |

Нестандартный подход к защите от утечек данных

Нет смысла перечислять привычные советы вроде включения двухфакторной аутентификации или регулярного обновления ПО — сегодня это уже аксиома. Рассмотрим защиту от утечек с точки зрения корпоративной безопасности и под непривычным углом. Проблема современной информационной безопасности в том, что корпоративные и личные данные тесно переплетены. Когда сотрудник проверяет деловую почту с личного смартфона, не имеет значения, насколько совершенный firewall может позволить себе компания — конфиденциальная информация уже вышла за пределы безопасной зоны.

Это же касается и популярной концепции BYOD (Bring Your Own Device), когда сотрудники используют для работы личные гаджеты. Подключают их к корпоративной сети, авторизуются в рабочих аккаунтах или хранят на них конфиденциальные данные. Особенно этим «грешат» стартапы, которые нередко становятся жертвами информационных утечек.

Их можно понять — в мире, где 81% компаний сталкивается с попытками взлома и кражи данных, малому бизнесу трудно найти баланс между безопасностью и стоимостью ее обеспечения. Разрабатывая способы защиты корпоративной информации, мы пришли к выводу, что помимо программных средств информационной безопасности, необходим дополнительный контур защиты, предотвращающий перехват и передачу данных на физическом уровне на конечных устройствах (endpoint security). В некоторых случаях это может в десятки и сотни раз сократить расходы на кибербезопасность.

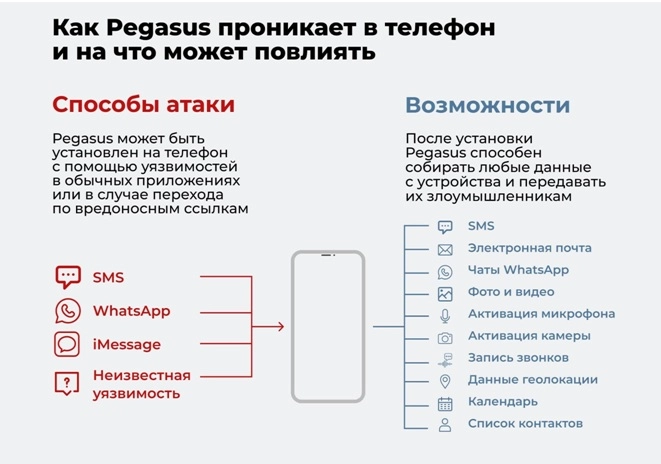

Простой пример — приватность деловых переговоров. Смартфоны и другие мобильные гаджеты являются прямой угрозой конфиденциальности, с помощью них можно прослушать или записать разговор. Даже самый совершенный и дорогостоящий программный комплекс не сможет гарантировать защиту от прослушки — шпионский софт уровня Pegasus или Triangulation почти невозможно обнаружить, а заражение им происходит незаметно для пользователя устройства.

Возможности шпионского ПО для смартфонов Pegasus

В то же время простая блокировка связи на устройствах при помощи клетки Фарадея в паре с ультразвуковым подавлением микрофонов предотвращает возможность прослушки на физическом уровне. Аналогично с безопасным хранением электронных устройств и защитой от отслеживания — иногда разумнее не полагаться на цифровые средства защиты, а физически блокировать вероятные угрозы.

*Meta, Facebook, Instagram - признаны экстремистскими и запрещены на территории РФ

Опубликовано 09.04.2024